提起Winlogon許多WinXP用戶可能都不知道但是大家卻經常用到它!當你按下Ctrl+Alt+Del時Winlogon就激活了此時你會看到一個Windows安全窗口窗口中顯示當前登陸帳號和登陸時間還有鎖定計算機注銷關機更改密碼任務管理器等按鈕

一Winlogon是什麼?

Winlogonexe是Windows XP登錄管理器位於C:\Windows\System目錄下主要用於管理XP用戶的登錄和退出處理用戶登錄和注銷任務

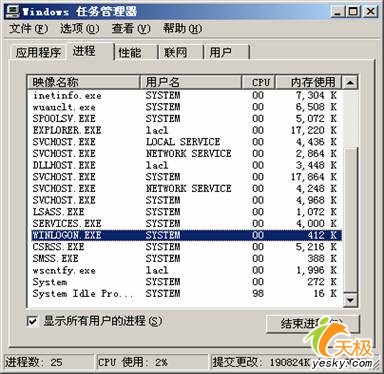

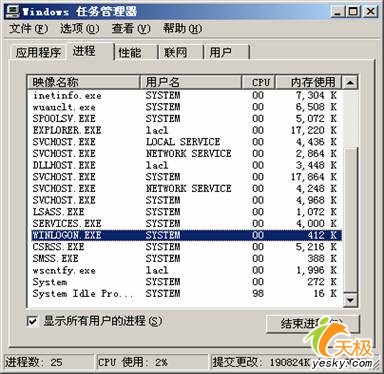

當你按Ctrl+Alt+Del然後選擇任務管理器在進程列表中即可看到Winlogonexe(圖)進程其占用空間大小是動態變化的──與用戶登錄的時間有關如果你登錄XP系統一個小時左右該進程將會占用MB~MB內存空間

圖

二檢查你的Winlogonexe是否正常?

由於Winlogonexe是系統啟動必需的進程非常重要所以目前很多木馬程序都盯上了它!例如國產木馬程序中有個叫PcShare的當你感染它之後它就會自動把自己的進程插入到Winlogonexe進程中;以後一旦你啟動系統PcShare就會隨Winlogonexe一起運行而且還能躲過大部分網絡防火牆的攔截

正因為Winlogonexe特別容易染上病毒和木馬所以關注Winlogonexe是否染毒就很有必要了那麼如何檢查Winlogonexe是否正常呢?建議你從以下幾點來考察

檢查Winlogonexe的名稱與路徑

與其他系統進程(如SMSSEXELSASSEXECSRSSEXE 等)一樣Winlogonexe的名稱也是不區分大小寫的假如你在任務管理器中發現Winlogonexe有時是大寫有時又是小寫這也是正常的!不過你可要仔細檢查其名稱中那個O到底是字母O還是數字?如果是數字Winlognexe肯定就是病毒啦!

其次還要檢查Winlogonexe所在的路徑正常的Winlogonexe應該位於C:\Windows\System目錄下並且是以 SYSTEM 用戶運行的如果你在任務管理器中發現它是以非SYSTEM 用戶運行的或者其所在路徑是%Windows%那麼這個Winlogonexe肯定也染上病毒了!

Winlogonexe不會自動要求連接網絡

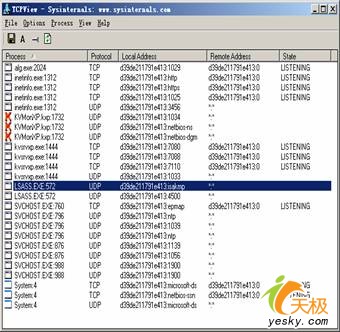

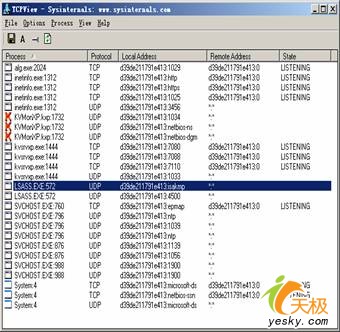

Winlogonexe是一個本地進程所以它是絕對不會自動要求連接網絡的!假如你啟動TCPView(下載地址)發現在進程列表中(圖)有Winlogonexe進程打開某端口監聽要求連接網絡那麼這個Winlogonexe肯定是被木馬程序劫持了應該盡快清除之

圖

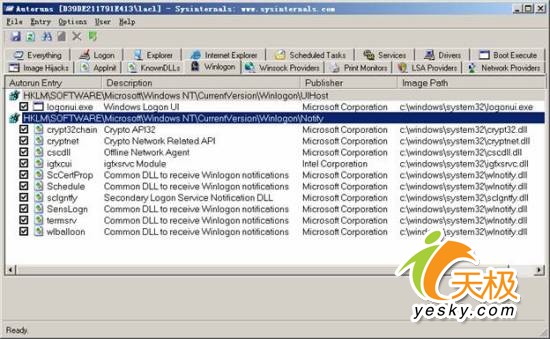

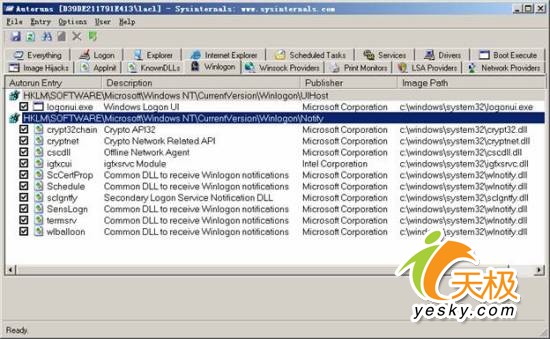

另外建議你運行一下軟件Auto runs(下載地址)然後選擇Winlogonexe檢查它啟動了哪些文件正常情況下Winlogonexe應該啟動了個執行文件logonuiexe和個dll文件具體名稱如下(如圖)如果不是這些文件就非常可疑了!

圖

三與Winlogon相關的落雪病毒

前段時間網上曾爆發過WINLOGON病毒給大家造成了很大的麻煩和損失WINLOGON病毒中文名叫落雪是一種專門盜取傳奇世界魔獸世界QQ及網銀等帳號密碼的病毒它不僅盜竊密碼而且還能免殺自動關閉殺毒軟件及木馬克星中了該病毒後你會發現

雙擊我的電腦/盤符無法打開或出現自動播放大量的文件關聯被修改;打開任務管理器出現個WINLOGONexe進程其中winlogonexe是原進程而WINLOGONexe(路徑為c:\windows\winlogonexe)則是木馬的主程序(為盜號馬)你無法結束該進程另外在D盤下還會多出個文件autoruninf和;C盤中將生成如下個病毒文件

C:\Windows\WINLOGONEXE

C:\Program Files\Internet Explorer\

C:\Program Files\Common Files\

C:\WINDOWS\

C:\WINDOWS\

C:\WINDOWS\

C:\WINDOWS\Exeroudexe

C:\WINDOWS\Debug\Debug Programmeexe

C:\Windows\system\

C:\Windows\system\

C:\Windows\system\

C:\Windows\system\

C:\Windows\system\

C:\Windows\system\

C:\Windows\system\aexe

為了清除落雪病毒建議你將殺毒軟件病毒庫升級到最新然後再用殺毒軟件去剿殺;或者手工清除方法如下

終止WINLOGONEXE

利用進程殺手prockiller或者Procexp先結束這個進程(注意不要結束小寫的winlogonexe);然後進入注冊表刪除HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Torjan ragramme

刪除染毒文件

刪除 C:\Windows 目錄下的 winlogonexewinlogondllwinlogon_hookdll 和 winlogonkeydll 文件再打開注冊表清除 AOL instant messenger 服務即位於注冊表 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services] 下的 aol 鍵

接下來右擊D盤(不要雙擊免得激活病毒)選打開刪除autoruninf和;進入C盤刪除上面所列的個文件!

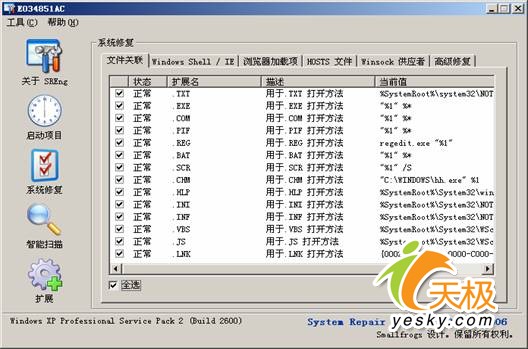

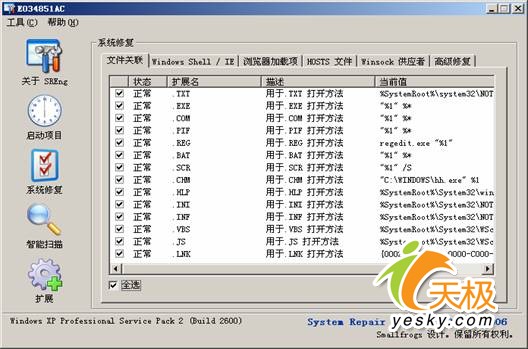

恢復文件關聯

用SRE恢復文件關聯先將SREngEXE的後綴改以便能夠運行SRE;在SRE主窗口選擇啟動項目在注冊表標簽中去掉木馬啟動項;然後點擊系統修復進入文件關聯標簽勾選全選(圖)點修復即可恢復所有的文件關聯

圖

如果你想手工修復文件關聯可以這樣操作到C:\Windows\system中把cmdexe文件復制到桌面然後改名成以便能運行之;啟動進入DOS狀態輸入以下命令來恢復exe的文件關聯

assoc exe=exefile回車

ftype exefile=% %*回車

重啟電腦後exe文件即可運行了;不過再次進入系統後會彈出文件找不到的提示因為病毒文件早已被刪除了為此你可以點擊開始/運行輸入regedit打開注冊表定位到HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon把Shell=Explorerexe 恢復為Shell=Explorerexe 便大功告成!

From:http://tw.wingwit.com/Article/os/xtgl/201311/9317.html