盡管術語

虛擬專用網絡 (VPN)

定義相當廣泛

但大多數業內專家使用 VPN 代表的是通過公用網絡(比如 Internet)建立專用虛擬隧道

通過 VPN

數據被封裝成數據包

經由公用網絡安全地傳輸

數據包標頭包含路由信息

Windows

支持第

層(數據鏈路層)隧道協議

比如 PPTP 和 L

TP

這些協議先將數據封裝進 PPP 幀

然後再通過線路進行傳輸

第

層(網絡層)隧道協議(如 IPSec)也受支持

在這裡 IP 數據包在傳輸前先被封裝進 IP 標頭

VPN 方案

利用 VPN 有許多種方式

但可能最通常的方案是遠程用戶通過 VPN 隧道訪問企業網絡

在其他方案中

遠程辦公室可以使用持續的或請求撥號 VPN 連接方式連接企業網絡

VPN 還可以部署在外部網方案中以便與商業伙伴進行安全通訊

本文將討論第一種方案下的 VPN 部署

即遠程用戶通過 VPN 隧道連接企業網絡

為 VPN 配置 Windows

Server

要配置 VPN 服務器

計算機必須至少有兩個接口

要設置 Windows

server 用於 VPN

請使用以下步驟

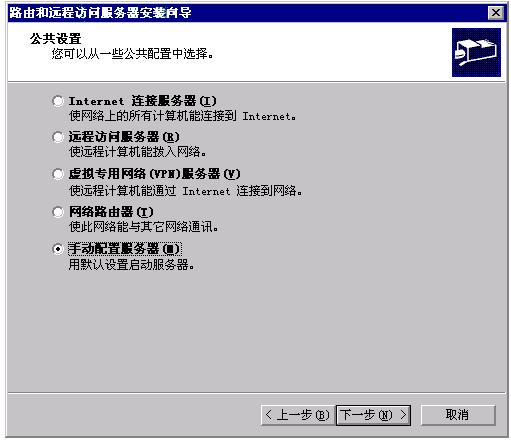

打開

管理工具

中的

路由和遠程訪問

控制台

右鍵單擊服務器

然後單擊配置並啟用路由和遠程訪問

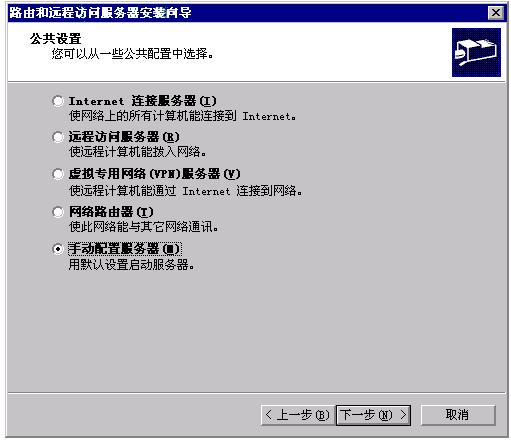

安裝向導

啟動

單擊

下一步

選擇手動配置服務器

如圖

所示

單擊

下一步

單擊

完成

結束安裝向導

圖

在服務器上啟用 VPN

請不要使用虛擬專用網絡 (VPN) 服務器選項

路由和遠程訪問

向導不允許路由

解釋請見 Microsoft Knowledge Base 文章 Q

VPN 選項為傳入 VPN 連接配置服務器

並通過配置篩選器只允許 PPTP 或 L

TP 通信來保護服務器

如果這正是您所需要的

則不必擔心

但請注意

使用該選項將導致

路由和遠程訪問

阻止除 PPTP 和 L

TP 之外的所有數據包

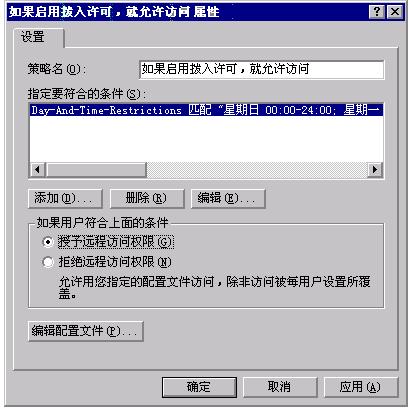

在用戶能夠使用 VPN 連接您的服務器前

還需要采取一個步驟

即需要給用戶相應的撥入權限以訪問網絡

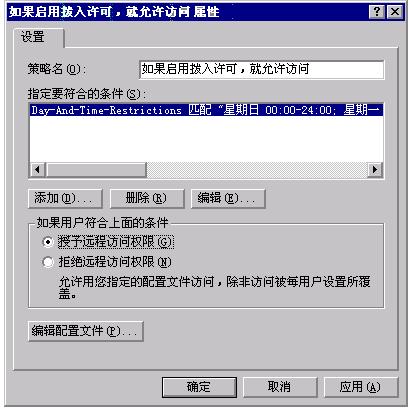

這可以通過在

遠程訪問策略

中授予用戶遠程訪問權限來實現

如圖

所示

也可以通過在 Active Directory

用戶和計算機

中基於每用戶配置撥入權限來實現

圖

授予遠程訪問權限

默認情況下

所創建的 VPN 端口數目有所不同

具體取決於是否選擇最後一個選項手動配置服務器

如果選擇了該選項

則只創建

個 PPTP 和

個 L

TP 端口

如果選擇了中間選項虛擬專用網絡 (VPN) 服務器

則創建

個 PPTP 和

個 L

TP 端口

通過選擇

路由和遠程訪問

控制台中的

端口屬性

您始終可以調整端口數

備注 如果 VPN 客戶端要通過路由器或防火牆

並且使用的是 PPTP

請確保允許 TCP 端口

和 IP 協議 ID

(GRE

常規路由封裝)通過路由器或防火牆

如果使用的是 L

TP

則需要打開 UDP 端口

(IKE)

協議 ID

(IPSec ESP) 和協議 ID

(IPSec AH)

客戶端配置

要連接企業端的 VPN 服務器

首先需要保證能夠通過撥入 ISP 連接 Internet

除非擁有對 Internet 的專用連接(比如 DSL)才不需要撥號

連接到 Internet 即讓您置身於企業 VPN 服務器所連接的同一全球 Internet 主干網上

然後您建立第二連接以創建 VPN 隧道

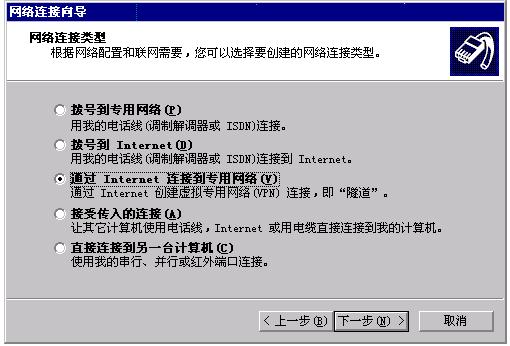

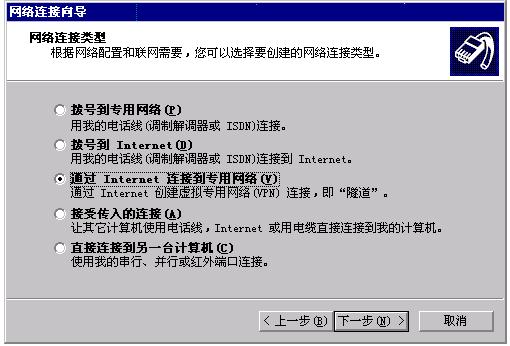

要創建到企業服務器的第二連接

請按以下步驟操作

轉到

開始

設置

網絡和撥號連接

然後選擇

建立新連接

來啟動

網絡連接向導

在

網絡連接類型

屏幕上選擇通過 Internet 連接到專用網絡

如圖

所示

在

公用網絡

屏幕上

您可以如此配置

建立到企業 VPN 服務器的第二連接之前

首先自動撥叫 ISP

只有在使用調制解調器或 ISDN

撥入

ISP 以連接 Internet 時才可使用該選項

按照屏幕上的說明完成向導

圖

網絡連接類型

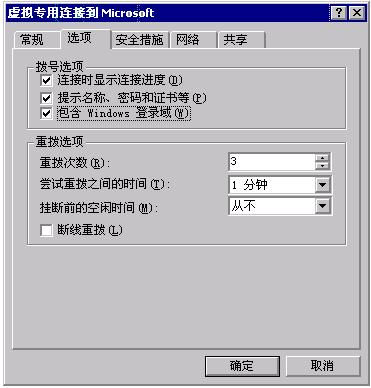

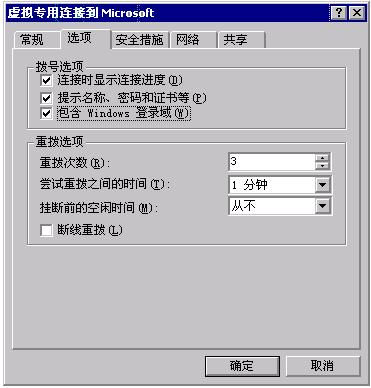

默認情況下

使用該連接時

只具有鍵入用戶名和密碼的選項

要添加

域

選項

請單擊

屬性

然後在

選項

選項卡上選擇包含 Windows 登錄域框

如圖

所示

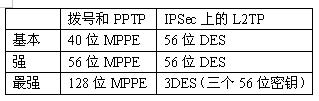

視連接 VPN 服務器方式的不同

您將使用 MPPE 加密或 IPSec 加密

如果連接到 PPTP 服務器

則使用 MPPE

但如果連接到 L

TP 服務器

則使用 IPSec

默認情況下

VPN 被配置為自動服務器類型

這意味著在嘗試使用 MPPE 加密的 PPTP 之前首先嘗試使用 IPSec 加密的 L

TP

MPPE 的工作方式與 IPSec 不同

由於數據包到達目的地的先後順序不同

MPPE 使用標頭中的序列號來跟蹤數據包

MPPE 根據序列號來更改每個數據包的加密密鑰

使用 L

TP 連接需要 IPSec 證書

如果在建立 VPN 連接時遇到問題

請嘗試選擇 PPTP 代替默認的

自動

選項作為連接類型

如果選擇了

自動

設置而不能協商 IPSec 會話

則在它退到 PPTP 之前可能需要等待很長時間(最長可達

分鐘)

通過在

遠程訪問策略

的

屬性

下選擇

編輯配置文件

可以配置四個加密選項

在

加密

選項卡上

您可以選擇

無

加密

基本

強

或

最強

加密

最強

加密(

位)只有在安裝了 Windows

High Encryption Pack 的情況下可用(推薦安裝Windows

Service Pack

)

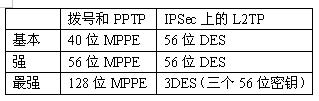

下表顯示了撥號和 PPTP 與 IPSec 上的 L

TP VPN 連接加密類型的比較

了解數據包結構

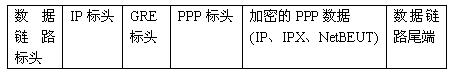

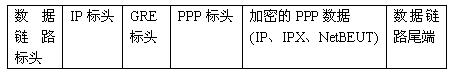

PPTP 數據包結構

圖

(下圖)顯示了通過隧道時 PPTP 數據包的結構

首先

通過將加密的 PPP 數據與 PPP 標頭封裝在一起來創建 PPP 幀

然後

將 PPP 幀與 GRE 標頭封裝在一起

再後

將生成的有效負載與 IP 標頭封裝在一起

IP 標頭中包含源 IP 地址和目標 IP 地址的信息

最後

該 IP 數據文報與數據鏈路層標頭和尾端封裝在一起

視所使用技術的不同

數據鏈路層標頭和尾端也有所不同

例如

當通過以太網發送 IP 數據文報時

它與以太網標頭和尾端一起封裝

當通過模擬電話線路發送時

它與 PPP 標頭和尾端一起封裝

等等

當數據包到達目的地時

各標頭以相反的順序剝離

首先

數據鏈路層標頭和尾端被除去

然後 IP

GRE 和 PPP 標頭被依次剝離

最後

PPP 數據被解密

圖

PPTP 數據包結構

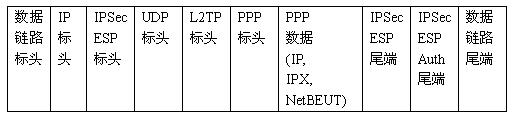

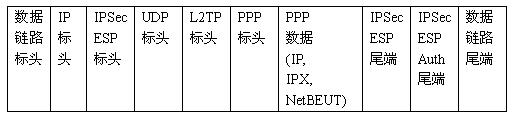

L

TP 數據包結構

L

TP 的數據包結構與 PPTP 有些類似

也有一些標頭添加到 PPP 數據中

圖

顯示了 L

TP 數據包的結構

請注意

UDP 標頭和 IPSec 尾端間的所有數據均被加密

圖

L

TP 數據包結構

流行的解決方案

VPN 是遠程辦公者對企業網絡進行安全訪問的有效方法

它通過公用網絡提供 LAN 的安全擴展

因此在遠程分支機構和外部網方案中也很有用

與傳統的撥號解決方案相比

VPN 由於其易於管理和總體擁有成本更低而變得非常流行

From:http://tw.wingwit.com/Article/Common/201311/4888.html