年

月

號

微軟終於將XP SP

發布給了計算機制造商

這標志XPSP

已經通過了最終測試

到了RTM(提供給生產商的版本)階段

最終用戶將在幾周內逐步獲得XP SP

而這距離最初預期的時間已經晚了九個月

距離Windows XP的前一個Service Pack間隔了一年半

姗姗來遲的號稱為史上最強的XPSP

中究竟都包含了哪些讓人期待已久的終極武器呢?還是讓我們一起來探個究竟吧

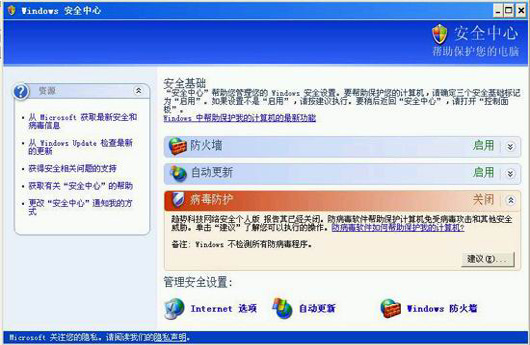

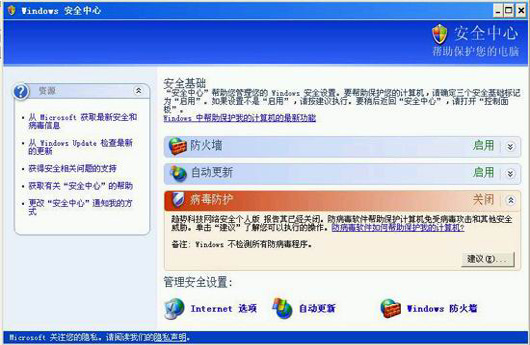

終極武器之一Windows有了安全總管 裝好XPSP

第一次啟動系統後可以看到這個安全中心窗口(如圖

所示)

它是一個基於Web頁面的應用程序

在這裡可以直接查看相關安全選項的設置情況

並對它們進行設置

由於大多數用戶不知道自己的系統是否處於安全狀態

這給病毒或黑客的入侵留下了可乘之機

Windows 安全中心能夠監視系統安全組件是否正常工作

通過它可以在最短的時間內識別出Windows防火牆

自動更新

防病毒軟件是否已經正常工作

對於狀態正常的設置

安全中心將會用綠色顯示出來

如果相應的選項狀態異常(例如被關閉或禁用)

則會標示為紅色

狀態未知則用黃色表示(這個在殺毒軟件的選項上比較常見

主要是因為有些殺毒軟件可能因為某些原因而無法被系統識別

不過不用擔心

並不是說殺毒軟件不起作用或者和系統不兼容

紅色的警告和黃色的錯誤只是說明殺毒軟件無法在安全中心查看)

有一點需要注意

雖然通過安全中心可設置防火牆以及殺毒軟件

不過這些功能並不是由安全中心提供的

安全中心只是起了一個集中管理的作用

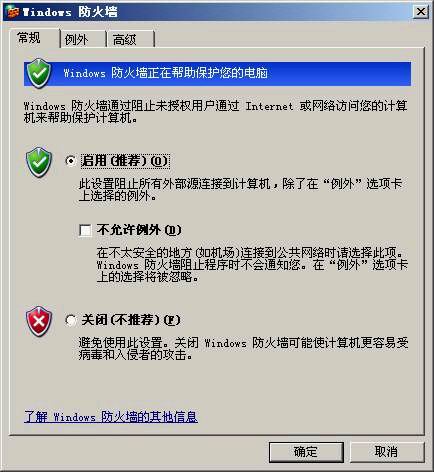

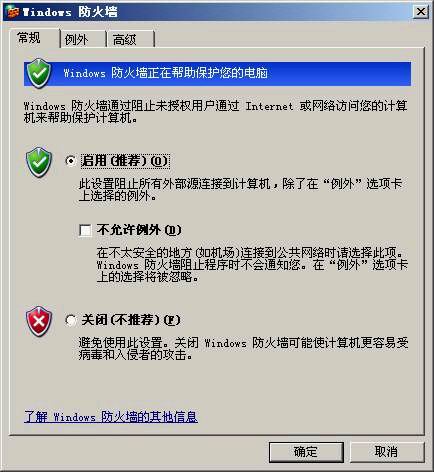

終極武器之二Windows 防火牆全新亮相 在XPSP

裡面

曾經的雞肋ICF(Internet Connection Firewall)以全新的面貌——Windows 防火牆登場了(如圖

所示)

既然叫做Windows防火牆

那麼功能上就應該對整個Windows而不僅僅是對網絡連接有效

實際上也是這樣

Windows防火牆在XPSP

裡面作為核心安全組件

成了必不可少的安全衛士

相對於原來的ICF

有了明顯的改進

全局的配置

對所有的網絡連接都有效

一改以往ICF必須針對單個網絡連接單獨配置的問題

允許針對某個應用程序進行網絡連接配置(此前的ICF是不行的)

具備了防火牆的基本功能

使網絡服務在指定網絡區域裡面有效成為可能

Windows防火牆能夠針對某一項網絡連接劃分作用范圍

例如

你可以將文件和打印機共享的作用范圍限制在你指定的某一個網絡區域(如

子網或IP范圍)裡面

而這個區域以外的計算機就無法使用共享功能

啟動時刻的安全保護

使用以前的Windows XP

計算機在網絡上進入活動狀態的時間與 ICF 開始保護連接的時間之間有一個延遲

這個延遲給未經請求的流量在啟動期間攻擊計算機留下了可乘之機

現在

啟動過程中只允許是否DNS和DHCP

其他網絡服務必須等Windows防火牆開始工作才能使用

黑客再想在啟動時攻擊已不可能

Windows 防火牆還對兼容性做了修改

能夠和絕大多數程序和平共處

雖然Windows防火牆提供了較強大的功能

但是和專業級別的防火牆軟件相比

功能上還顯得相對單薄

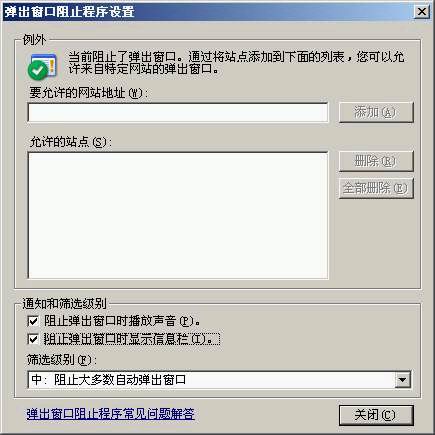

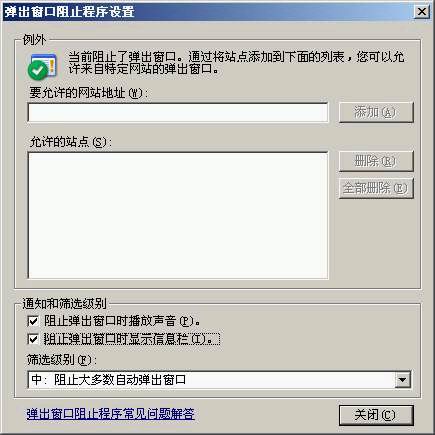

終極武器之三IE拒絕打擾保證穩定 作為使用人數最多的Web浏覽器

IE的功能和安全一直受到非常多的關注

拒絕彈出窗口打擾

在XPSP

之前

各種廣告彈出窗口屏蔽插件層出不窮

連微軟都在自己的MSN Toolbar裡面加入了這個功能

現在

有了XPSP

這些插件就可以丟棄了

因為微軟在IE

SP

裡面也加入了屏蔽廣告彈出窗口功能(圖

)

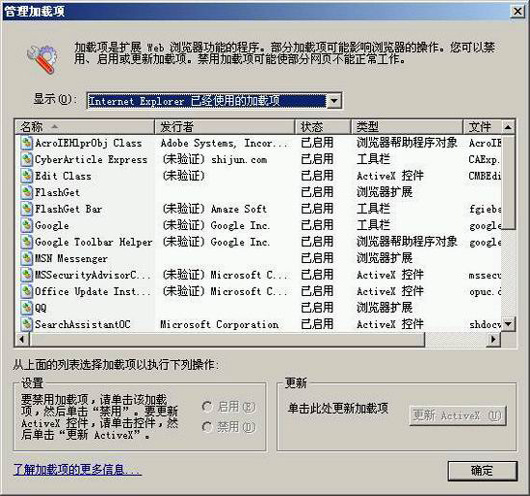

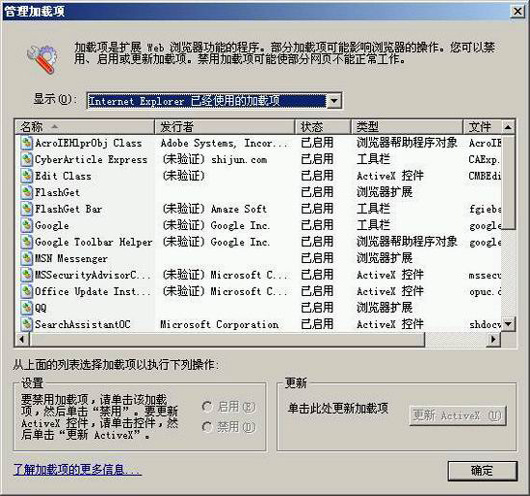

管理IE加載項

為了上網時能夠享受各種方便

不少用戶安裝了各種各樣的IE插件

如Flash的ActiveX插件等

插件多了

上網也許就很方便了

可是如果有插件互相

打架

IE就會不堪重負

隨時處於崩潰的邊緣

在IE

SP

中增加了

加載項管理

功能來控制插件的沖突問題

加載項

你可以安裝

也可以不安裝

更可以在安裝之後禁止掉

這些設定可以在加載項管理組件裡面輕松完成(圖

)

確保下載文件安全

安全作為XPSP

的發布思想

在IE

SP

裡面也得到了眾多的體現

IE

SP

對於下載的文件會根據其文件內容而不是文件擴展名判斷出是否經過偽裝(MIME嗅探)

並根據下載的文件是否安全在下載信息對話框下方給出相應圖形化警告提示

此外

包括鎖定本地計算機區域

未經允許的ActiveX執行限制

數字簽名控制

MSJVM安全設定

IE二進制行為安全設定在內的安全增強技術也被加入到XPSP

裡面

雖然XPSP

提供了眾多安全設定選項

不過為了兼容性

很多安全設定並沒有默認開啟

需要用戶自己通過編輯注冊表或修改組策略才能使用上

幸好

微軟在其網站上提供了不少XPSP

安全設定方面的指導性文章

啟用這些安全設定也並非難事

小知識加載項 給浏覽器添加功能的各種程序

如額外的工具欄

動畫鼠標指針等

常見的MSN Toolbar就屬於加載項的范疇

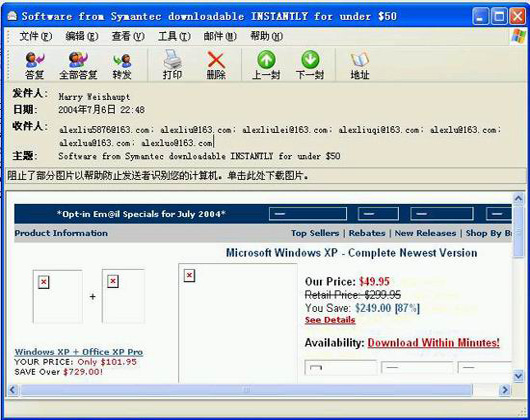

終極武器之四OE防護出新招 隨IE捆綁的Outlook Express(OE)是一個不錯的電子郵件軟件

不過它卻廣受非議

有人認為因為OE設置得不完善

非常易於病毒的感染和傳播

不過安裝了XPSP

後的OE卻安全了不少

避免惡意代碼被無意中執行

以往OE會直接以Html形式顯示所有郵件

這樣如果郵件中包含有惡意代碼

可能會在查看或者預覽該郵件的時候直接感染電腦

而在XPSP

裡面

微軟使用Richedit控件代替原先的MSHtml控件來閱讀純文本類型的郵件

避免了惡意代碼在無意中被執行

避免暴露你的郵件地址

OE中還增加了一個最初出現於Outlook

的新功能

就是禁止從互聯網下載圖片

以前我們都知道

如果收到垃圾郵件一定不能回復

因為發送者只是向隨機生成的地址發送郵件

而並不知道這個地址是否真實

你一旦回復了發給你的郵件

那無異於向發送者宣告你的存在

這一點大家都記得很牢

不過現在垃圾郵件制造者又有了新花樣

這個新花樣就是通過特殊的圖片

這圖片可能是郵件中的正常圖片

或者是一個

×

像素的不可見圖片

圖片的特殊性在於它是直接保存在服務器上的

並且有一個惟一的文件名(例如billgatesATmicroosftDOTcom

gif)

這個文件名代表的就是發出的每封郵件的收件人的E

mail地址

這樣

一旦你收到並顯示這封郵件

OE就會自動從網絡服務器上下載這個圖片

下載過程會被服務器記錄下來

進而發件人就知道哪個郵箱是正在使用中的了(因為沒人用的郵箱中的郵件不會被查看

圖片文件也就不會被下載)

現在OE可以在以Html格式顯示郵件的同時不下載其中的圖片

這樣你既能查看郵件

又不用擔心暴露你的存在

當然

如果你確信某封郵件不會有這種問題

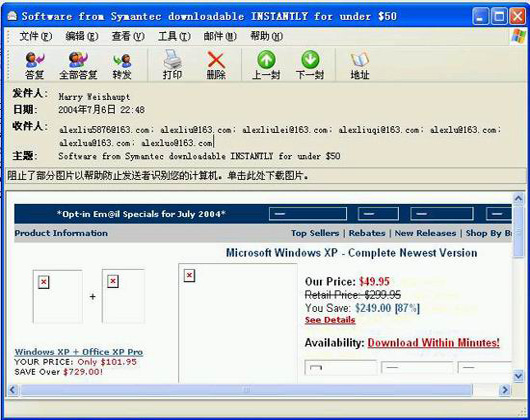

也可以點擊那行提示的文字並下載圖片(如圖

所示)

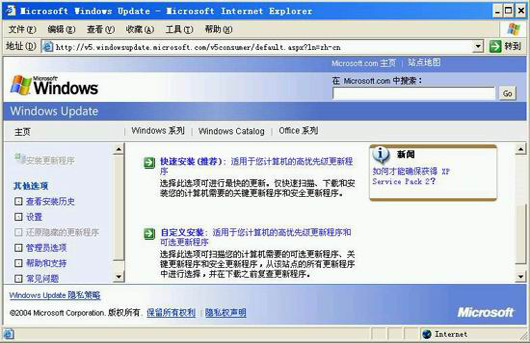

終極武器之五系統更新不再是難事

終極武器之五系統更新不再是難事 Windows的安全常常是建立在各種補丁的基礎之上

也許為了讓Windows更安全

在XPSP

裡面

微軟把

自動更新

從一個普通的組件提升成為系統安全關鍵組件

新版本的自動更新程序將能夠提供安全更新

重要更新

累計更新和服務包的下載

另外

配合即將發布的Windows Update Services 套件

能夠使企業管理員便於分發各種補丁程序

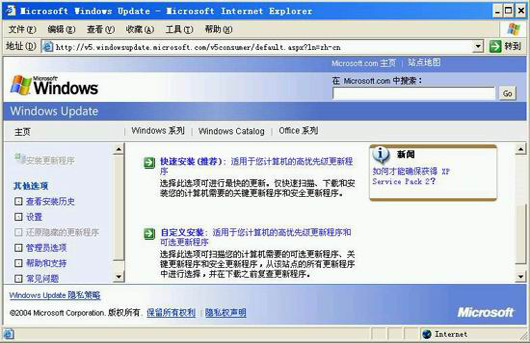

WindowsUpdate網站可能是大多數人訪問最多的補丁下載網站了

V

版本的WindowsUpdate在XPSP

裡面全面啟用(如圖

所示)

新版本的WindowsUpdate將更新分作

個層次

快速和定制

快速安裝模式只下載重要更新

而定制更新模式可以定制需要的更新程序

另外

V

版的WindowsUpdate允許隱藏更新

對於不需要的更新

用戶可以將它們隱藏

下次訪問WindowsUpdate的時候將不再提示是否安裝被隱藏的更新

為了節省補丁下載時間

XPSP

裡面優化了傳輸方式

可以在指定時間

使用指定帶寬工作方式下

只下載發生變化的文件部分

而且支持斷點續傳

如果你非常忙

並忽略了自動更新程序的提醒

那麼在關機的時候就會發現一個新玩意兒

在關機按鈕上新添加了一個小圖標

這意味著按下這個按鈕後系統會首先安裝補丁程序

然後自動關機

添加了這個功能後等於說Windows的更新功能已經完全不用專門操心了

下載和安裝都可以在後台自動完成

新的補丁發布方式再加上新增的關機前自動安裝方法

相信可以讓大多數人在最短的時間內獲取補丁

有了新的補丁程序

系統安全性又有了進一步的提高

終極武器之六蠕蟲病毒克星DEP 作為系統安全的主要殺手

病毒的危害不會被人所忽視

特別是對於靠緩沖區溢出生存的類似於沖擊波

震蕩波一類的蠕蟲病毒

更是需要警覺

XPSP

激活了具備DEP功能的CPU的物理特性

讓物理設備也參與整個系統的安全防護工作

安全防護趨勢正從軟件逐漸向硬件過渡

數據執行保護(DEP)是一種基於硬件的

防止緩沖區溢出的一種技術(圖

)

它能夠讓CPU對內存數據區域標記為只讀

避免非正常代碼無意中被執行

通過這種方式

當某個發動攻擊的蠕蟲或病毒將程序代碼插入到一塊被標記為僅包

From:http://tw.wingwit.com/Article/os/youhua/201311/10702.html